Getty-afbeeldingen

De dreigingsanalysegroep van Google bevestigde woensdag dat het een door de Iraanse regering gesteunde dreigingsacteur heeft opgemerkt die zich richt op Google-accounts die verband houden met Amerikaanse presidentiële campagnes, met toenemende aanvallen op Israëlische doelen.

APT42, verbonden aan de Iraanse Islamitische Revolutionaire Garde, “richt zich consequent op spraakmakende gebruikers in Israël en de VS”, schreef de Threat Analysis Group (TAG). De Iraanse groep gebruikt gehoste malware, phishing-sites, kwaadaardige omleidingen en andere tactieken om toegang te krijgen tot Google, Dropbox, OneDrive en andere cloudgebaseerde accounts. Google’s TAG zegt dat het accounts heeft gereset, waarschuwingen naar gebruikers heeft gestuurd en domeinen op de zwarte lijst heeft gezet die verband houden met APT42-phishing-pogingen.

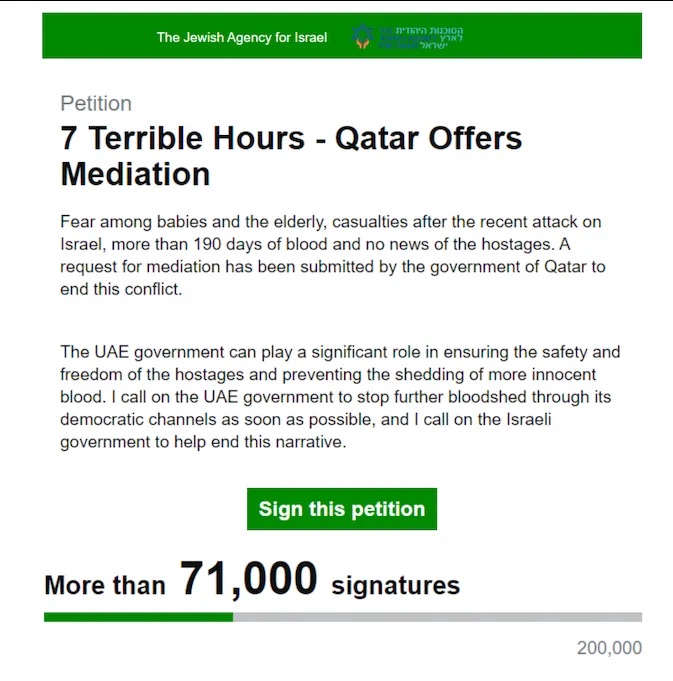

Tot de tools van APT42 behoorden Google Sites die petities leken te zijn van legitieme Joodse activisten, waarin Israël werd opgeroepen te bemiddelen in het aanhoudende conflict met Hamas. De pagina was gemaakt van afbeeldingsbestanden, niet van HTML, en de ngrok-omleiding stuurde gebruikers naar phishing-pagina’s toen ze de petitie wilden ondertekenen.

Een petitie die beweert afkomstig te zijn van het Joods Agentschap voor Israël, zoekt steun voor bemiddelingsmaatregelen, maar handtekeningen worden volgens Google stilletjes doorgestuurd naar phishing-sites.

Googlen

In de VS merkt Google’s TAG op dat APT42, net als bij de verkiezingen van 2020, zich actief richt op de persoonlijke e-mails van “ongeveer een dozijn personen die banden hebben met president Biden en voormalig president Trump.” TAG bevestigt dat APT42 “met succes toegang heeft gekregen tot het persoonlijke Gmail-account van een senior politiek adviseur”, mogelijk een oude Republikeinse agent Roger Stone, zoals gerapporteerd door onder meer The Guardian, CNN en de Washington Post. Microsoft merkte vorige week specifiek op dat een ‘voormalig senior adviseur’ van de Trump-campagne zijn Microsoft-account in gevaar had gebracht, wat Stone ook bevestigde.

“Vandaag blijft TAG onsuccesvolle pogingen van APT42 waarnemen om de persoonlijke accounts van individuen geassocieerd met president Biden, vice-president Harris en voormalig president Trump in gevaar te brengen, inclusief huidige en voormalige overheidsfunctionarissen en individuen die betrokken zijn bij de campagnes”, schreef TAG van Google.

PDF’s en phishingkits richten zich op beide kanten

Het bericht van Google beschrijft de manieren waarop APT42 agenten aan beide kanten aanvalt. De algemene strategie is om het doelwit uit zijn e-mail te halen en naar kanalen als Signal, Telegram of WhatsApp te lokken, of mogelijk een persoonlijk e-mailadres waarop mogelijk geen tweefactorauthenticatie en dreigingsmonitoring zijn ingesteld. Door vertrouwen te wekken door legitieme PDF’s te verzenden of ze naar videovergaderingen te lokken, kan APT42 vervolgens links pushen die gebruik maken van “continuous flow” phishing-kits om inloggegevens van Google, Hotmail en Yahoo te verzamelen.

Zodra het eenmaal voet aan de grond heeft gekregen, zal APT42 vaak proberen de toegang te behouden door applicatiespecifieke wachtwoorden binnen accounts te genereren, waarbij doorgaans multifactoriële tools worden omzeild. Google merkt op dat zijn Advanced Protection Program, bedoeld voor personen met een hoog risico op aanvallen, dergelijke maatregelen verhindert.

Publicaties als Politico, The Washington Post en The New York Times hebben gemeld dat ze documenten hebben aangeboden gekregen van de Trump-campagne, mogelijk voortkomend uit een Iraanse phishing-poging, in navolging van de Russische aanvallen op de campagne van Hillary Clinton in 2016. Geen van hen heeft stappen gezet om de verhalen hierover te publiceren. naar documenten.

John Hultquist van het cyberbeveiligingsbedrijf Mandiant, eigendom van Google, vertelde Andy Greenberg van Wired dat wat in eerste instantie lijkt op spionage of politieke inmenging door Iran gemakkelijk kan escaleren in sabotage, en dat beide partijen gelijkwaardige doelwitten zijn. Hij zei ook dat het huidige denken over bedreigingsvectoren mogelijk moet worden uitgebreid.

‘Het is niet meer alleen het probleem van Rusland. Het is breder dan dat”, aldus Hultquist. “Er zijn meer teams in het spel. En we moeten voor ze allemaal oppassen.”